C’est le cauchemar de tout éditeur de site. Vous vous réveillez, vous ouvrez votre Search Console, et vous voyez une courbe qui pique du nez vers le néant. Ou pire : vous tapez votre nom de marque dans Google et vous découvrez des titres en japonais vendant des produits de luxe contrefaits.

La sueur froide monte. Le cœur s’accélère. Je le sais, parce que je l’ai vécu.

Il y a quelques années, je gérais le site d’un client dans le secteur de l’artisanat d’art. Un site magnifique, avec des années de stratégie de contenu derrière lui. Un lundi matin, j’ai découvert que des milliers de pages de spam avaient été injectées via une faille dans un plugin obsolète. Résultat ? Le site avait été déindexé en 48 heures. Le client était dévasté, persuadé que son entreprise numérique était morte.

Mais voici la vérité que peu de gens vous diront : un site hacké n’est pas une condamnation à mort pour votre SEO. C’est un test de résilience. Avec une méthode chirurgicale, on peut non seulement revenir à son niveau initial, mais souvent en ressortir avec un site plus sain, plus rapide et plus sécurisé qu’avant.

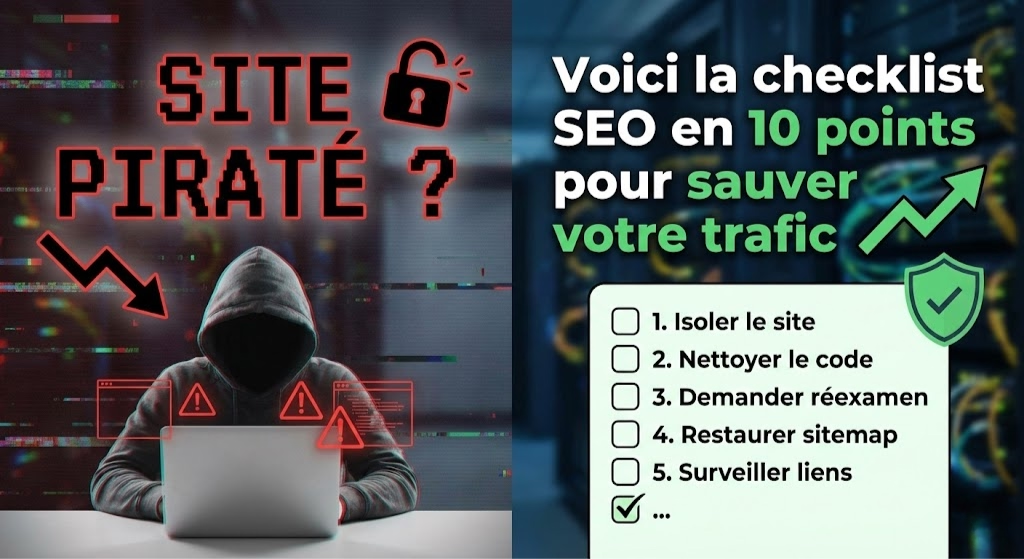

Voici ma checklist SEO complète pour transformer ce désastre en une simple note de bas de page de votre succès.

En résumé : Votre plan de sauvetage immédiat

Si vous n’avez que 30 secondes avant de replonger dans votre code, voici l’essentiel :

- Isoler et nettoyer : Identifiez la source de l’intrusion, nettoyez vos fichiers et votre base de données avant toute action SEO.

- Vérifier l’indexation : Supprimez les directives

noindexaccidentelles et nettoyez les URLs de spam via la Search Console. - Signaler la correction : Demandez un réexamen à Google une fois que vous êtes certain de la propreté du site.

- Restaurer l’autorité : Mettez à jour votre sitemap et surveillez votre profil de backlinks pour désavouer les liens toxiques injectés.

- Monitorer la reprise : Utilisez des outils de suivi de position pour observer la remontée de vos mots-clés stratégiques.

Diagnostic de résilience SEO post-hack

Diagnostic privé & confidentiel.

1. Isolation et diagnostic : Arrêter l’hémorragie

Avant de parler de mots-clés ou de netlinking, il faut stopper l’infection. Un hackeur ne se contente généralement pas de changer une page ; il installe des portes dérobées (backdoors) pour revenir.

Ma première action, lors de l’incident de mon client artisan, a été de mettre le site hors ligne temporairement. Pourquoi ? Parce que chaque seconde où le site reste en ligne avec du contenu malveillant, Google continue de vous pénaliser.

- L’action critique : Changez tous vos mots de passe (FTP, base de données, back-office admin).

- Le diagnostic : Utilisez des outils comme Sucuri ou Wordfence pour scanner l’intégralité de vos fichiers. Cherchez les fichiers récemment modifiés ou ceux dont le nom semble suspect (ex:

wp-login-old.php). - Le point SEO : Vérifiez si votre fichier

.htaccessn’a pas été modifié pour rediriger les bots de Google vers des sites tiers. C’est une technique courante appelée le Cloaking.

2. Le nettoyage de la base de données

C’est là que beaucoup de débutants échouent. Ils nettoient les fichiers par FTP, mais oublient que les hackeurs injectent souvent du code directement dans les tables de la base de données SQL.

Lors de mon anecdote de l’artisan, le hackeur avait injecté des scripts dans la table wp_options. À chaque fois que Google passait, le site affichait du contenu normal pour l’humain, mais du code de spam pour le robot.

- Action : Cherchez des chaînes de caractères suspectes (comme

eval(base64_decode...)) dans vos tables de contenu. - Conseil d’expert : Si vous avez une sauvegarde saine (Backup) datant de moins de 48h avant l’incident, la restauration complète est souvent la solution la plus rapide et la plus fiable.

3. Vérification des alertes de sécurité Google

Une fois le site propre, tournez-vous vers votre meilleur allié : la Google Search Console. Google est généralement assez rapide pour détecter les logiciels malveillants, mais il est plus lent pour “pardonner”.

- L’onglet Sécurité : Allez dans “Sécurité et actions manuelles”, puis “Problèmes de sécurité”. Si vous voyez une alerte rouge, vous êtes officiellement sur la liste noire.

- La demande de réexamen : Ne cliquez sur “J’ai corrigé ces problèmes” que lorsque vous avez fait un nettoyage total. Si Google revient et trouve encore des traces de code, le deuxième examen sera beaucoup plus long et sévère. Soyez honnête et détaillé dans votre rapport de correction : expliquez comment l’incident est arrivé et ce que vous avez fait pour le corriger.

4. Le grand ménage des URLs de spam

C’est ici que le travail de résilience SEO commence vraiment. Les hackeurs créent souvent des milliers d’URLs fantômes (ex: votre-site.com/pharmacie-pas-cher/). Même après avoir supprimé les pages, ces URLs restent dans l’index de Google.

- La commande “site:” : Tapez

site:votredomaine.comdans Google. Si vous voyez encore des pages de spam dans les résultats, vous devez agir. - L’outil de suppression d’urgence : Utilisez l’outil “Suppressions” dans la Search Console pour bloquer temporairement les dossiers ou les préfixes d’URLs créés par le hackeur.

- Code HTTP 410 : Pour les pages supprimées, préférez un code 410 (Gone) plutôt qu’un 404. Le code 410 indique explicitement à Google que la page a été supprimée définitivement et qu’il ne doit plus revenir la voir.

5. Robots.txt et meta-robots : Le piège du “noindex”

Dans la panique, de nombreux développeurs passent l’intégralité du site en noindex pour éviter que le spam ne se propage. C’est une erreur compréhensible, mais fatale si vous oubliez de l’enlever.

- Vérification du Robots.txt : Assurez-vous que vous ne bloquez pas l’accès des bots aux ressources CSS ou JS nécessaires pour comprendre le rendu de votre page.

- Audit des Balises : Utilisez un crawler comme Screaming Frog pour vérifier que vos pages stratégiques sont bien en

index, follow. - Le risque : Si vous restez en

noindextrop longtemps, Google supprimera vos positions historiques, et la remontée sera beaucoup plus lente.

6. Restauration de la structure des liens internes

Le piratage peut parfois briser vos menus ou vos liens de pied de page (footer). Or, le maillage interne est le système circulatoire de votre SEO.

- Action : Vérifiez que votre page d’accueil transmet toujours son “jus” (Link Equity) vers vos pages piliers.

- Réparation des liens cassés : Un site hacké finit souvent avec beaucoup de liens internes pointant vers des pages qui n’existent plus. Réparez-les pour offrir une expérience utilisateur fluide. Google adore la stabilité.

7. Audit du profil de backlinks (netlinking)

Parfois, l’incident ne vient pas de l’intérieur, mais de l’extérieur. C’est ce qu’on appelle le SEO Négatif. Des hackeurs peuvent pointer des milliers de liens toxiques (sites pornographiques, jeux d’argent) vers votre domaine pour détruire votre réputation.

- Analyse de liens : Utilisez Ahrefs, Semrush ou Majestic SEO pour surveiller les nouveaux liens entrants.

- L’outil de désaveu (Disavow Tool) : Si vous constatez une injection massive de liens de mauvaise qualité, préparez un fichier de désaveu pour indiquer à Google de ne pas tenir compte de ces liens.

- Prudence : N’utilisez cet outil qu’en dernier recours. Google est devenu très bon pour ignorer le spam tout seul. N’agissez que si vous voyez une corrélation directe entre ces liens et une baisse de trafic.

8. Optimisation des Core Web Vitals post-incident

Les malwares et les scripts injectés sont lourds. Ils ralentissent votre site et dégradent l’expérience utilisateur (UX). Même après le nettoyage, des résidus de code peuvent rester dans votre cache ou votre CDN.

- Vitesse de chargement : Testez votre site sur PageSpeed Insights. Si vos scores sont dans le rouge, c’est un signal négatif pour Google.

- LCP et CLS : Vérifiez que la structure de votre site ne saute pas au chargement. Un site “instable” après un hack perdra la confiance de ses visiteurs, augmentant ainsi votre taux de rebond.

9. Mise à jour du sitemap XML et ping

Ne comptez pas sur la chance pour que Google s’aperçoive que vous avez tout réparé. Soyez proactif.

- Nouveau sitemap : Générez un nouveau fichier

sitemap.xmlcontenant uniquement vos URLs propres et légitimes. - Forcer le passage : Soumettez-le manuellement dans la Search Console. Cela envoie un signal fort à Google : “Le site a changé, viens voir la nouvelle version”.

- Fréquence de crawl : Surveillez le rapport “Statistiques de balayage”. Une augmentation soudaine après le nettoyage est bon signe : cela signifie que Google réévalue votre contenu.

10. Monitoring de résilience et protection pour l’avenir

La résilience, ce n’est pas juste réparer, c’est s’assurer que cela ne se reproduise plus. Le SEO est une course d’endurance.

- Alertes automatisées : Configurez des alertes sur des outils comme ContentKing pour être prévenu dès qu’une balise

titlechange sur votre site sans votre autorisation. - Sécurité renforcée : Passez en double authentification (2FA) partout. Un site sécurisé est un site qui rassure non seulement les utilisateurs, mais aussi les algorithmes de recherche qui favorisent le protocole HTTPS et la sécurité globale.

Conclusion : La renaissance de votre site

Le hack de mon client artisan a finalement été une bénédiction déguisée. En reconstruisant son site, nous avons optimisé son code, supprimé des plugins inutiles qui le ralentissaient et affiné sa stratégie de contenu. En trois mois, son trafic était 20% plus élevé qu’avant l’incident.

Un hack est une épreuve, mais c’est aussi l’occasion de repartir sur des bases saines. Soyez méthodique, gardez votre sang-froid, et suivez cette checklist. Le SEO est une science de la patience et de la précision.

FAQ : Vos questions sur le sauvetage SEO après un piratage

Combien de temps faut-il pour retrouver ses positions après un piratage ?

Cela dépend de la réactivité. Si vous agissez en moins de 48 heures, la récupération peut être presque immédiate. Si le site est resté infecté plusieurs semaines, comptez entre 1 et 3 mois pour que Google rétablisse totalement votre autorité initiale.

Puis-je être pénalisé par Google même si je ne suis pas responsable du piratage ?

Malheureusement, oui. Google ne vous punit pas par méchanceté, mais pour protéger ses utilisateurs. Son rôle est de ne pas envoyer des internautes vers des sites dangereux. C’est pourquoi la communication via la Search Console est vitale.

Est-il nécessaire de changer de nom de domaine après un piratage massif ?

Dans 99% des cas, non. Changer de domaine signifie perdre toute l’ancienneté et la puissance de vos backlinks. À moins que votre domaine ne soit définitivement banni et que toutes les demandes de réexamen échouent (ce qui est très rare), gardez votre domaine et travaillez sur sa guérison.

Comment savoir si tout le code malveillant a vraiment disparu ?

Ne vous fiez pas uniquement à ce que vous voyez. Utilisez des scanners de vulnérabilités externes et vérifiez régulièrement votre code source (Ctrl+U) en cherchant des scripts bizarres en haut ou tout en bas du fichier.

Sources et lectures recommandées pour approfondir :

- Centre de recherche Google Search : La documentation officielle sur la gestion des sites piratés et les demandes de réexamen. Un incontournable pour comprendre les attentes des ingénieurs de Google.

https://developers.google.com/search/docs/monitor-debug/security/hacked?hl=fr

- Le Blog de Sucuri : Une ressource de référence en matière de sécurité web qui détaille les dernières tendances en matière d’injections de malware et de techniques de nettoyage.

https://blog.sucuri.net/

- Search Engine Journal – Guide de récupération SEO : Une analyse approfondie des impacts algorithmiques des incidents techniques majeurs.

https://www.searchenginejournal.com/

Expert en SEO & Stratégies de contenu, j'accompagne les entreprises dans la conquête d'une visibilité durable.

Après avoir piloté des trafics de plus d'un million de sessions chez Willemse France, je mets aujourd'hui mon expérience au service de stratégies hybrides, mêlant SEO classique et GEO (Generative Engine Optimization) pour anticiper les nouveaux usages de l'IA.

Basé à Lille, j'allie rigueur technique et rédaction persuasive pour transformer votre présence web en levier de croissance.

Besoin d'auditer votre stratégie ou de booster votre trafic ? Contactez-moi directement en cliquant sur la bulle "Discutons de votre projet" en bas à droite de votre écran.